Analise De Vulnerabilidade E Gestão De Riscos Sobre Exemplos mergulha você em um mundo de proteção cibernética, oferecendo uma compreensão abrangente das estratégias para identificar e mitigar riscos em seus sistemas de TI.

Ao explorar métodos de análise de vulnerabilidade, você descobrirá como identificar falhas ocultas em seus sistemas, enquanto as técnicas de gestão de riscos o guiarão na avaliação e priorização de ameaças potenciais. Estudos de caso reais ilustram o sucesso dessas práticas, fornecendo insights valiosos para proteger seus ativos digitais.

Análise de Vulnerabilidades

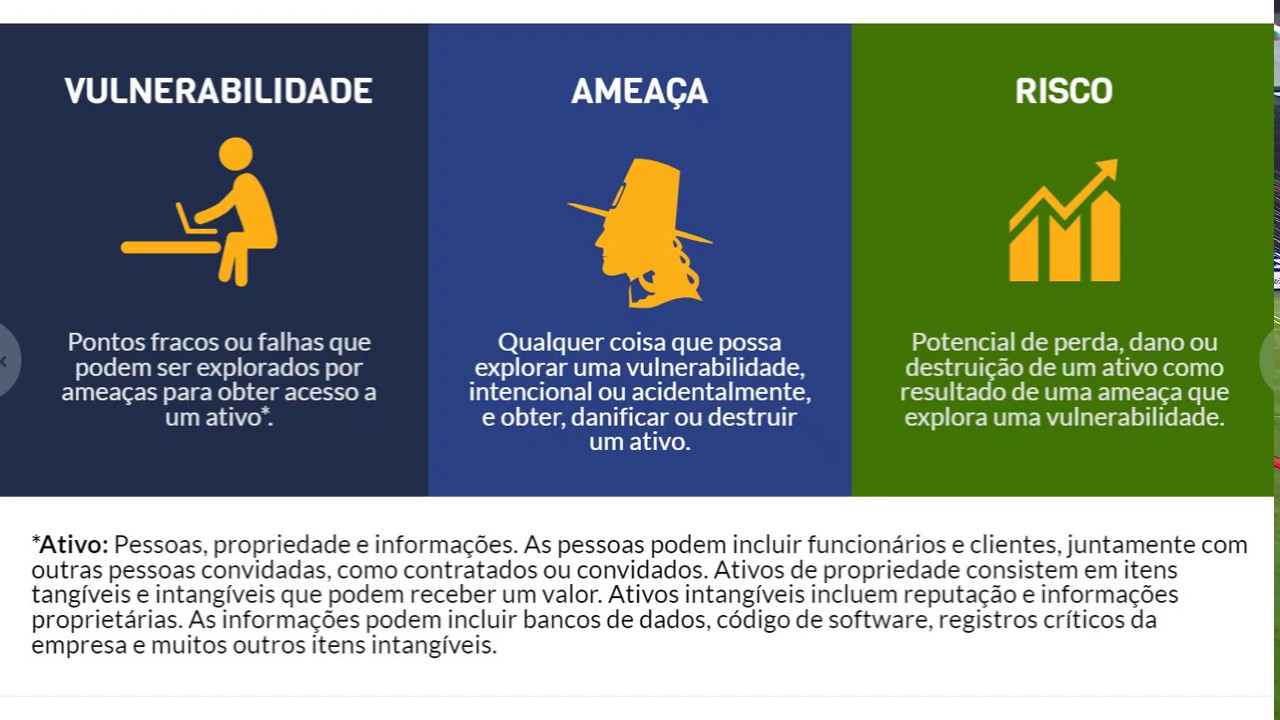

A análise de vulnerabilidades é o processo de identificar, avaliar e documentar as vulnerabilidades existentes em sistemas de TI. Essas vulnerabilidades podem ser exploradas por atacantes para obter acesso não autorizado a sistemas, dados ou recursos.

Métodos e Ferramentas

Existem vários métodos e ferramentas utilizados para identificar vulnerabilidades, incluindo:

- Scanners de vulnerabilidades:Ferramentas automatizadas que examinam sistemas para identificar vulnerabilidades conhecidas.

- Testes de penetração:Avaliações manuais realizadas por especialistas em segurança para explorar vulnerabilidades e identificar possíveis pontos de entrada para atacantes.

- Análise de código-fonte:Revisão do código-fonte de aplicativos para identificar vulnerabilidades de segurança.

Vulnerabilidades Comuns e Impactos

Algumas vulnerabilidades comuns incluem:

- Injeção de SQL:Permite que atacantes executem comandos SQL maliciosos em um banco de dados.

- Cross-site scripting (XSS):Permite que atacantes injetem scripts maliciosos em páginas da web, que podem ser executados nos navegadores das vítimas.

- Buffer overflow:Ocorre quando um buffer de memória é sobrescrito, permitindo que atacantes executem código malicioso.

Essas vulnerabilidades podem ter impactos graves, como:

- Acesso não autorizado a dados confidenciais

- Controle de sistemas ou recursos

- Negação de serviço

Tabela de Comparação de Scanners de Vulnerabilidades

| Scanner | Recursos | Prós | Contras |

|---|---|---|---|

| Nessus | Ampla gama de verificações, interface fácil de usar, relatórios abrangentes | Detecção precisa, atualizações regulares, suporte a vários sistemas operacionais | Caro, pode ser lento em grandes redes |

| OpenVAS | Gratuito e de código aberto, verificações personalizáveis, comunidade ativa | Flexível, escalável, suporte a vários idiomas | Interface menos intuitiva, atualizações menos frequentes |

| Qualys | Baseado em nuvem, verificações rápidas, relatórios detalhados | Fácil de implantar, gerenciamento centralizado, suporte 24/7 | Mais caro do que outras opções, pode exigir uma conexão com a Internet |

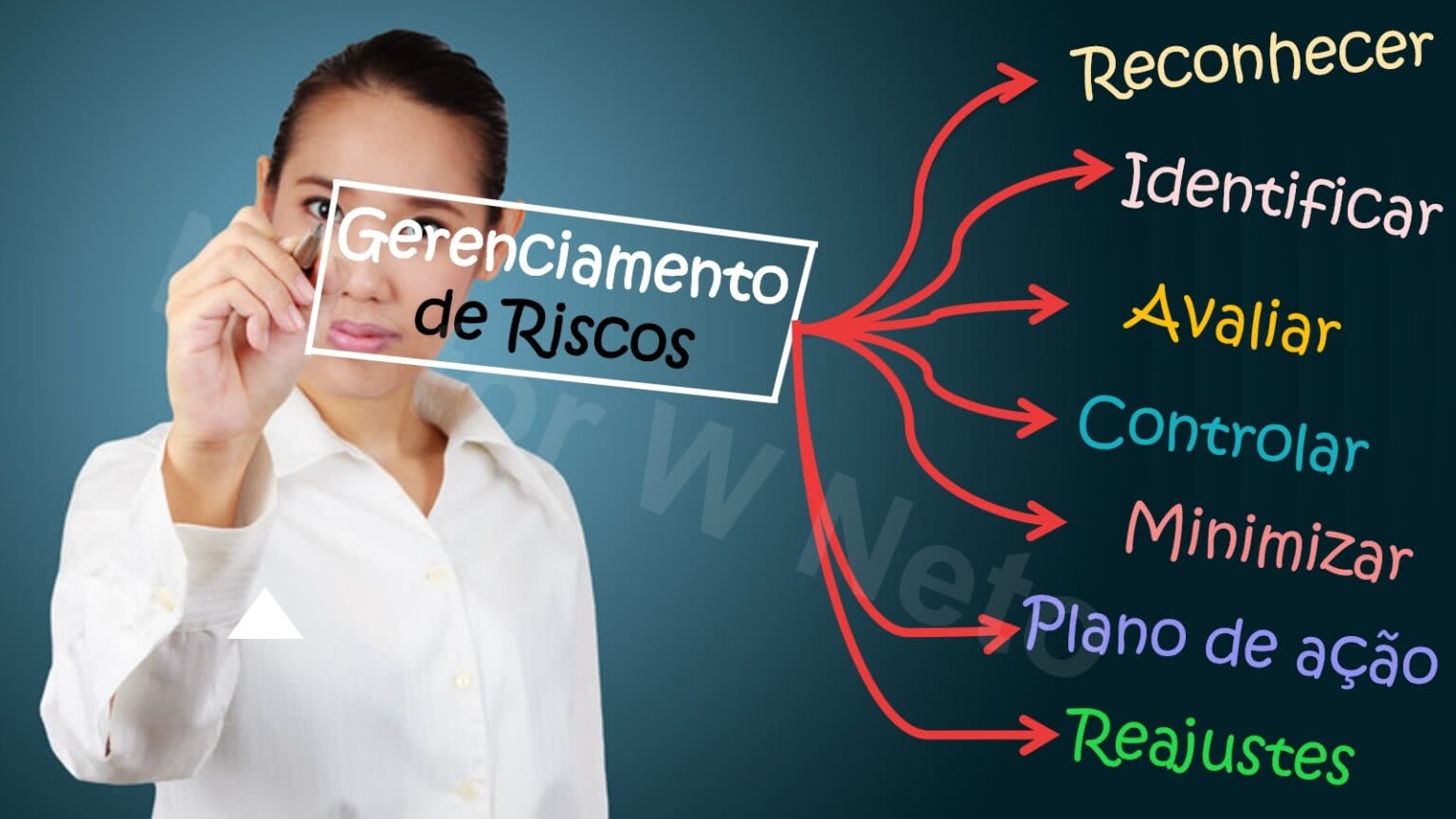

Gestão de Riscos

A gestão de riscos em segurança da informação é um processo contínuo que envolve identificar, analisar, avaliar e tratar riscos para proteger os ativos de informação de uma organização. O objetivo é reduzir a probabilidade e o impacto de eventos adversos que possam comprometer a confidencialidade, integridade e disponibilidade das informações.

Os princípios da gestão de riscos em segurança da informação incluem:

- Confidencialidade: Proteger as informações de acesso não autorizado.

- Integridade: Garantir que as informações sejam precisas e confiáveis.

- Disponibilidade: Assegurar que as informações estejam disponíveis quando necessário.

- Responsabilização: Atribuir responsabilidade por gerenciar riscos e tomar medidas para mitigá-los.

- Melhoria contínua: Revisar e melhorar continuamente o processo de gestão de riscos.

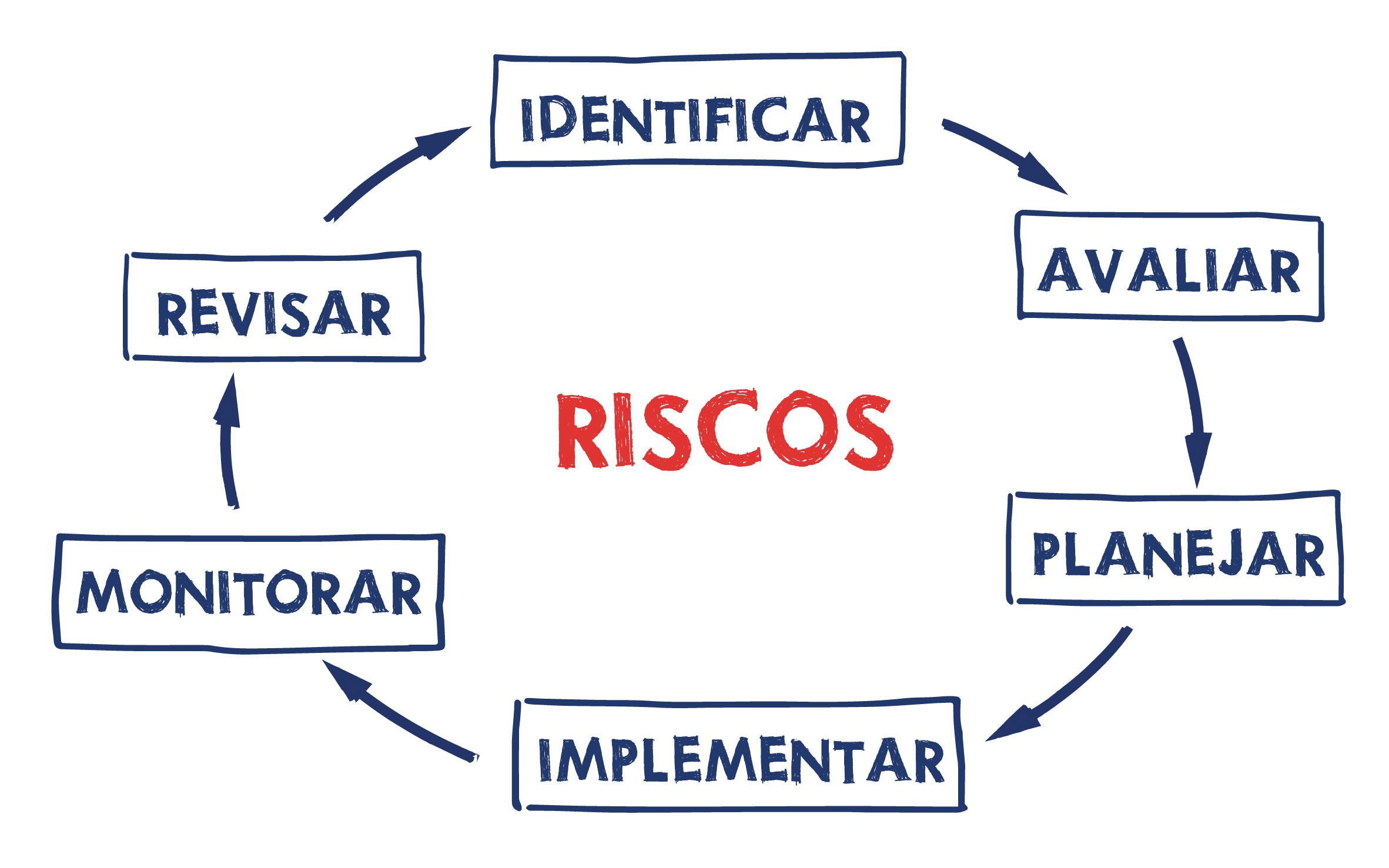

O processo de gestão de riscos envolve as seguintes etapas:

- Identificação de riscos: Identificar possíveis ameaças e vulnerabilidades que podem comprometer os ativos de informação.

- Análise de riscos: Avaliar a probabilidade e o impacto de cada risco identificado.

- Avaliação de riscos: Determinar o nível de risco com base na probabilidade e no impacto.

- Tratamento de riscos: Implementar medidas para mitigar ou eliminar os riscos identificados.

- Monitoramento e revisão: Monitorar continuamente os riscos e revisar o processo de gestão de riscos conforme necessário.

Existem várias técnicas de avaliação de riscos que podem ser usadas para analisar e avaliar riscos. Algumas técnicas comuns incluem:

- Análise de árvore de falhas (FTA):Uma técnica analítica que identifica as causas potenciais de um evento indesejado.

- Análise de modos e efeitos de falhas (FMEA):Uma técnica que identifica e avalia os modos de falha potenciais de um sistema ou processo.

- Análise de risco qualitativa:Uma técnica que usa julgamento subjetivo para avaliar riscos.

- Análise de risco quantitativa:Uma técnica que usa dados e modelos matemáticos para avaliar riscos.

Cada técnica de avaliação de riscos tem seus próprios benefícios e limitações. A escolha da técnica apropriada depende do contexto específico e do nível de detalhe necessário.

Exemplos de Análise de Vulnerabilidade e Gestão de Riscos

A análise de vulnerabilidade e a gestão de riscos são processos essenciais para proteger organizações contra ameaças e garantir a continuidade dos negócios. Aqui estão alguns estudos de caso bem-sucedidos:

Estudo de Caso: Empresa Financeira

Uma grande empresa financeira implementou uma solução abrangente de análise de vulnerabilidade e gestão de riscos. Eles usaram ferramentas automatizadas para identificar vulnerabilidades em seus sistemas, priorizar riscos e implementar medidas de mitigação.

Como resultado, a empresa reduziu significativamente o número de incidentes de segurança e melhorou sua postura de segurança geral.

Estudo de Caso: Hospital

Um grande hospital enfrentou desafios na identificação e gerenciamento de riscos relacionados à segurança do paciente. Eles implementaram um sistema de gestão de riscos que permitiu:

- Identificar e avaliar riscos com precisão

- Desenvolver e implementar planos de mitigação eficazes

- Monitorar e revisar continuamente os riscos

Isso resultou em uma redução significativa nos incidentes de segurança do paciente e na melhoria da qualidade do atendimento.

Integração da Análise de Vulnerabilidade e Gestão de Riscos

Integrar a análise de vulnerabilidade e a gestão de riscos é essencial para uma abordagem holística e eficaz à segurança cibernética. Ao combinar essas atividades, as organizações podem identificar, avaliar e mitigar riscos de forma mais abrangente, reduzindo a probabilidade e o impacto de incidentes de segurança.

Benefícios da Integração, Analise De Vulnerabilidade E Gestão De Riscos Sobre Exemplos

- Visão abrangente dos riscos: A integração fornece uma visão consolidada de todos os riscos, incluindo vulnerabilidades técnicas, ameaças externas e fatores internos.

- Priorização de riscos informada: Ao correlacionar dados de análise de vulnerabilidade com informações de gestão de riscos, as organizações podem priorizar os riscos com base em seu impacto potencial e probabilidade de ocorrência.

- Alocação eficiente de recursos: A integração permite que as organizações aloquem recursos de forma otimizada, concentrando-se nas áreas de maior risco e reduzindo gastos desnecessários.

Desafios da Integração

- Complexidade técnica: A integração de ferramentas e processos de análise de vulnerabilidade e gestão de riscos pode ser tecnicamente desafiadora.

- Falta de alinhamento: As equipes de segurança cibernética e gestão de riscos podem ter diferentes perspectivas e objetivos, o que pode dificultar o alinhamento.

- Volume de dados: A análise de vulnerabilidade e a gestão de riscos geram grandes quantidades de dados, que precisam ser gerenciados e analisados de forma eficaz.

“A integração da análise de vulnerabilidade e da gestão de riscos é fundamental para uma postura de segurança cibernética madura. Ela permite que as organizações identifiquem e priorizem os riscos com precisão, aloquem recursos de forma eficaz e reduzam a probabilidade e o impacto de incidentes de segurança.”- Gartner

Tendências e Inovações em Análise de Vulnerabilidade e Gestão de Riscos: Analise De Vulnerabilidade E Gestão De Riscos Sobre Exemplos

A análise de vulnerabilidade e a gestão de riscos estão evoluindo rapidamente, impulsionadas por avanços tecnológicos e mudanças no cenário de ameaças. Aqui estão algumas tendências e inovações emergentes:

Inteligência Artificial (IA) e Aprendizado de Máquina (ML)

A IA e o ML estão revolucionando a análise de vulnerabilidade e a gestão de riscos. Eles permitem que as organizações:

- Automatizem tarefas demoradas, como varreduras de vulnerabilidade e avaliação de riscos.

- Identifiquem padrões e tendências em grandes conjuntos de dados, ajudando a priorizar riscos e tomar decisões informadas.

- Prevejam ameaças e vulnerabilidades futuras, permitindo que as organizações sejam proativas na gestão de riscos.

A integração da análise de vulnerabilidade e gestão de riscos é crucial para uma postura de segurança abrangente. Ao alinhar essas atividades, você pode identificar e gerenciar riscos de forma proativa, garantindo a resiliência e a continuidade dos negócios. O futuro dessas áreas é promissor, com inovações tecnológicas como IA e aprendizado de máquina aprimorando ainda mais as capacidades de proteção.